Was ist ein DDoS-Angriff?

Ein DDoS-Angriff (Distributed Denial of Service) ist eine Art Cyber-Angriff, bei dem eine große Anzahl kompromittierter Computer, bekannt als Bots, verwendet werden, um eine Ziel-Website oder ein Netzwerk mit Datenverkehr zu überfluten, um es zu überwältigen und unzugänglich zu machen legitime Benutzer. DDoS-Angriffe werden häufig von Hackern oder böswilligen Akteuren koordiniert und ausgeführt, die den Online-Betrieb des Ziels stören oder es im Rahmen eines größeren Angriffs oder einer politischen Kampagne offline schalten möchten.

DDoS-Angriffe sind sehr effektiv, da sie mehrere kompromittierte Computer verwenden, um eine große Menge an Datenverkehr zu generieren, gegen den sich nur schwer verteidigen lässt. Bei einem typischen DDoS-Angriff infiziert der Angreifer zunächst eine große Anzahl von Computern mit Malware, die es ermöglicht, sie fernzusteuern. Diese infizierten Computer werden oft als Bots bezeichnet, da sie verwendet werden können, um automatisierte Aufgaben im Auftrag des Angreifers auszuführen.

Der Angreifer verwendet dann die Bots, um eine Flut von Datenverkehr an die Zielwebsite oder das Zielnetzwerk zu senden, wodurch dessen Server überfordert werden und legitimen Benutzern der Zugriff auf die Website erschwert oder unmöglich gemacht wird. Dies kann dazu führen, dass die Website oder das Netzwerk abstürzt oder nicht mehr reagiert, was den Online-Betrieb des Ziels stört und erhebliche Unannehmlichkeiten oder Schäden verursacht.

DDoS-Angriffe können schwer abzuwehren sein, da sie oft eine große Anzahl unterschiedlicher IP-Adressen betreffen und schwer von legitimem Datenverkehr zu unterscheiden sind. Zum Schutz vor DDoS-Angriffen stellen wir unseren Echtzeit-Filter-DDoS-Schutz zur Verfügung, der permanent aktiv ist.

Trotz dieser Abwehrmaßnahmen bleiben DDoS-Angriffe eine erhebliche Bedrohung für die Online-Sicherheit, da sie relativ einfach durchzuführen sind und erhebliche Auswirkungen auf das Ziel haben können. Daher müssen sich Organisationen und Einzelpersonen der Risiken von DDoS-Angriffen bewusst sein und Maßnahmen ergreifen, um sich vor dieser Art von Bedrohung zu schützen.

Warum wird mein Server von einem DDoS angegriffen?

Es gibt mehrere Gründe, warum Personen DDoS-Angriffe (Distributed Denial of Service) auf Server ausführen können. Einige häufige Gründe sind:

Rache oder Vergeltung: Einige Personen können DDoS-Angriffe auf Server ausführen, um sich an anderen Personen oder Organisationen zu rächen. Beispielsweise kann eine Person, die das Gefühl hat, von einem Unternehmen oder einer Regierungsbehörde ungerecht behandelt worden zu sein, einen DDoS-Angriff verwenden, um den Server offline zu schalten und den Betrieb der Organisation zu stören.

Wettbewerb oder Rivalität: In manchen Fällen führen Personen DDoS-Angriffe auf Server durch, um sich einen Vorteil gegenüber ihren Konkurrenten oder Konkurrenten zu verschaffen. Beispielsweise kann ein Unternehmen einen DDoS-Angriff auf den Server eines Konkurrenten starten, um dessen Betrieb zu stören und einen Wettbewerbsvorteil zu erlangen.

Erpressung oder Erpressung: Einige Personen können DDoS-Angriffe verwenden, um Organisationen oder Einzelpersonen zu erpressen oder zu erpressen. Beispielsweise kann ein Hacker damit drohen, einen DDoS-Angriff auf einen Server zu starten, es sei denn, die Organisation zahlt ihm ein Lösegeld.

Unfug oder Vandalismus: In einigen Fällen können Menschen DDoS-Angriffe auf Server ausführen, nur um den Nervenkitzel zu genießen oder Störungen zu verursachen. Beispielsweise kann eine Gruppe von Teenagern einen DDoS-Angriff auf eine beliebte Website starten, nur um Chaos zu stiften und dafür zu sorgen, dass andere Benutzer den Zugriff auf die Website verlieren.

Insgesamt sind DDoS-Angriffe auf Server ein ernstes Problem, da sie erhebliche Störungen und Unannehmlichkeiten für Unternehmen und Einzelpersonen verursachen können. Es ist wichtig, dass Organisationen und Einzelpersonen Maßnahmen ergreifen, um sich vor DDoS-Angriffen zu schützen, und alle Vorfälle den zuständigen Behörden melden.

Was kann ich tun, um einen erfolgreichen DDoS-Angriff auf meinen Server zu vermeiden?

Um einen DDoS-Angriff (Distributed Denial of Service) zu vermeiden, können Sie die folgenden Schritte ausführen:

Verwenden Sie einen seriösen DDoS-Schutzdienst: Eine der besten Möglichkeiten, sich vor DDoS-Angriffen zu schützen, ist die Verwendung eines seriösen DDoS-Schutzdienstes. Unser DDoS-Schutz von KernelHost bietet die beste Möglichkeit für ein Echtzeit-Filtersystem, damit Ihr Server keine Ausfallzeiten erleidet.

Überwachen Sie Ihr Netzwerk auf ungewöhnliche Aktivitäten: Um einen DDoS-Angriff frühzeitig zu erkennen, sollten Sie Ihr Netzwerk regelmäßig auf ungewöhnliche Aktivitäten überwachen. Dies kann Ihnen helfen, einen Angriff zu erkennen, bevor er erheblichen Schaden anrichtet, und Ihnen Zeit geben, Maßnahmen zu ergreifen, um ihn abzuschwächen.

Implementieren Sie einen Reaktionsplan: Um effektiv mit einem DDoS-Angriff fertig zu werden, sollten Sie einen Reaktionsplan haben. Dieser Plan sollte die Schritte skizzieren, die Sie unternehmen werden, um den Angriff zu identifizieren und einzudämmen, und wichtige Stakeholder einbeziehen, die Ihnen helfen können, auf den Angriff zu reagieren.

Insgesamt gibt es keinen narrensicheren Weg, einen DDoS-Angriff zu verhindern, aber wenn Sie diese Schritte unternehmen und Ihre Netzwerksicherheit proaktiv gestalten, können Sie die Wahrscheinlichkeit eines erfolgreichen Angriffs verringern und die Auswirkungen minimieren, falls es doch zu einem Angriff kommt.

Was ist ein Amplification-DDoS-Angriff?

Ein Verstärkungs-DDoS-Angriff ist eine Art DDoS-Angriff (Distributed Denial of Service), bei dem eine Netzwerkverstärkungstechnik verwendet wird, um die Menge des an das Ziel gesendeten Datenverkehrs zu erhöhen. Bei einem typischen DDoS-Angriff verwendet der Angreifer eine große Anzahl kompromittierter Computer, sogenannte Bots, um das Ziel mit Datenverkehr zu überfluten, seine Server zu überlasten und es für legitime Benutzer unzugänglich zu machen.

Bei einem Amplification-DDoS-Angriff verwendet der Angreifer eine Netzwerkverstärkungstechnik, um die Menge an Datenverkehr zu erhöhen, der an das Ziel gesendet wird. Dies geschieht in der Regel, indem gefälschte Anfragen verwendet werden, die scheinbar von der IP-Adresse des Ziels stammen, und diese Anfragen an Server gesendet werden, die so konfiguriert sind, dass sie mit großen Datenmengen darauf antworten. Da die Antworten viel umfangreicher sind als die ursprünglichen Anfragen, kann der Angreifer eine viel größere Menge an Datenverkehr generieren, als er mit den Bots allein generieren könnte.

Verstärkung DDoS-Angriffe können sehr effektiv sein, da sie in relativ kurzer Zeit eine große Menge an Datenverkehr erzeugen können. Dies kann es dem Ziel erschweren, sich gegen den Angriff zu verteidigen, und erhebliche Störungen und Schäden verursachen. Zum Schutz vor verstärkten DDoS-Angriffen können Organisationen und Einzelpersonen DDoS-Schutzdienste verwenden, die Datenverkehr filtern und umleiten und gefälschte Anfragen daran hindern, ihre Server zu erreichen.

Was sind spoofed IP-Adressen und warum sind sie effektiv für DDoS-Angriffe?

Spoofed IP-Adressen sind IP-Adressen, die auf irgendeine Weise gefälscht oder verändert wurden, sodass sie den Anschein erwecken, aus einer anderen Quelle zu stammen, als sie tatsächlich sind. Im Zusammenhang mit DDoS-Angriffen (Distributed Denial of Service) werden häufig spoofed IP-Adressen verwendet, um den Anschein zu erwecken, dass der Angriffsverkehr von der eigenen IP-Adresse des Ziels und nicht von den Bots des Angreifers stammt.

Spoofed IP-Adressen sind effektiv für DDoS-Angriffe, da sie es dem Ziel erschweren können, sich gegen den Angriff zu verteidigen. Indem der Angreifer den Anschein erweckt, dass der Angriffsverkehr von der eigenen IP-Adresse des Ziels kommt, kann er das Ziel verwirren und es ihm erschweren, den Angriffsverkehr zu identifizieren und zu blockieren. Dies kann es dem Angreifer ermöglichen, die Server des Ziels mit Datenverkehr zu überlasten, und legitimen Benutzern den Zugriff auf die Site erschweren oder unmöglich machen.

Zum Schutz vor DDoS-Angriffen, die gefälschte IP-Adressen verwenden, können Organisationen und Einzelpersonen DDoS-Schutzdienste verwenden, die Datenverkehr filtern und umleiten und gefälschte Anfragen daran hindern können, ihre Server zu erreichen. Darüber hinaus können sie Techniken wie die Überprüfung der Quelladresse verwenden, um sicherzustellen, dass nur legitimer Datenverkehr ihre Server erreichen darf, und um zu verhindern, dass Angreifer spoofed IP-Adressen verwenden, um DDoS-Angriffe zu starten.

Einige Praxisfälle aus unserem DDoS-Schutz mit Echtzeit-Filterung und ohne einzelne Ausfallzeiten:

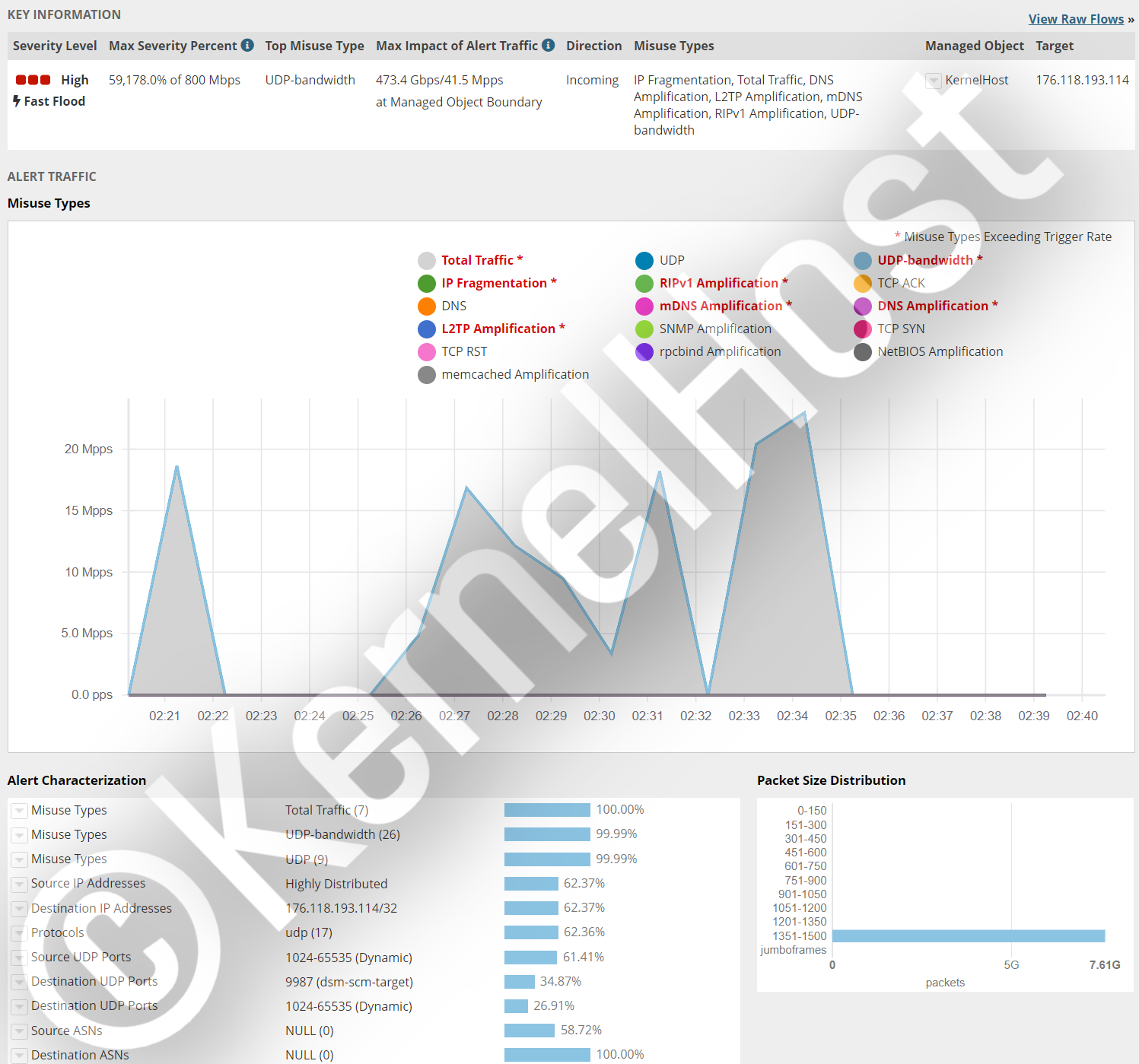

Target software: Teamspeak3 - Voiceserver

Target port: 9987 (UDP)

Beschreibung: Komplexer DDoS-Angriff mit diversen komplexen Angriffsstrukturen und einer einer Angriffskapazität von über 473.4 Gbit/s, sowie über 41.5 Millionen Pakete pro Sekunde erfolgreich und ohne Downtime sofort in Echtzeit gefiltert.

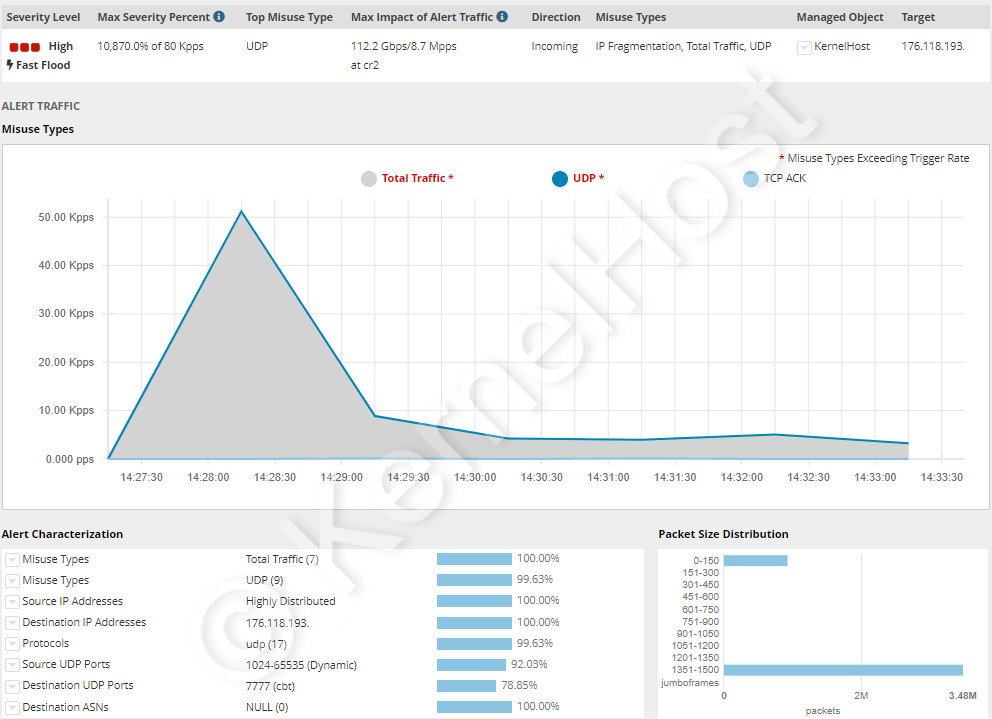

Target software: ARK - Gameserver

Target port: 7777 (UDP)

Beschreibung: DDoS-Angriff mit lediglich einer normalen UDP-Flood als Angriffsstruktur (keine komplexen Angriffsstrukturen), allerdings mit einer Angriffskapazität von über 112.23 Gbit/s (aufgrund der einfachen Angriffsstruktur sind es allerdings "nur" über 8.7 Millionen Pakete pro Sekunde) erfolgreich und ohne Downtime sofort in Echtzeit gefiltert.

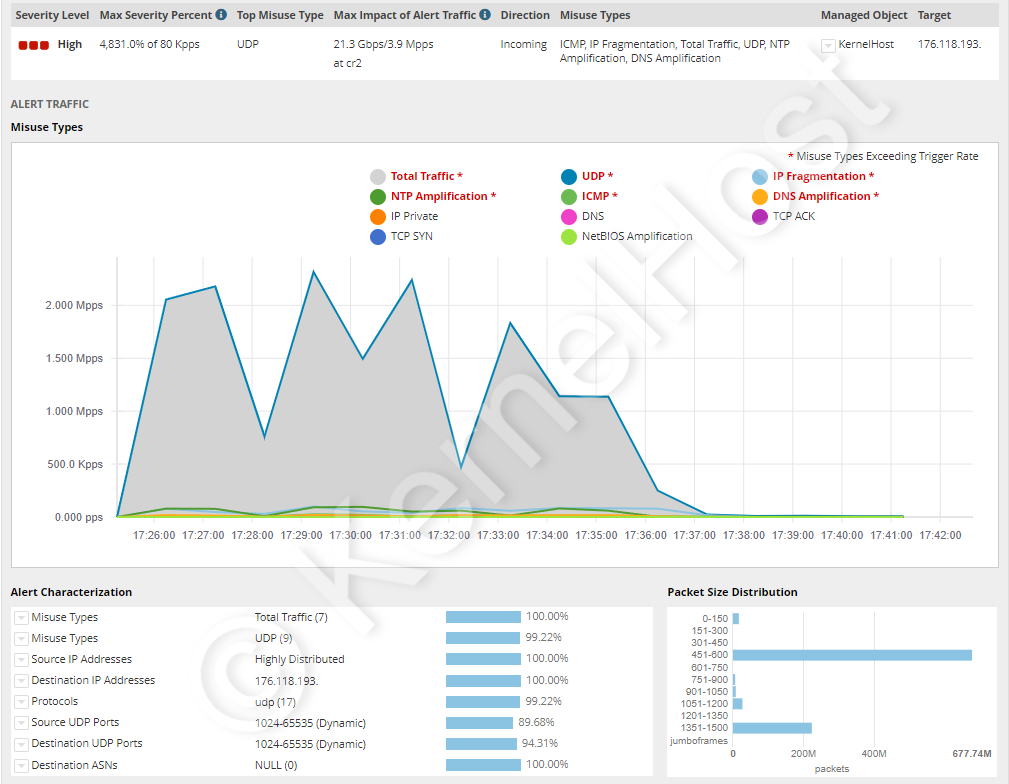

Target software: Everything ("All-Port-Attack")

Target ports: 0-65535 (TCP/UDP)

Beschreibung: Komplexer DDoS-Angriff mit über 12 verschiedene Haupt-Angriffsmustern mit dem Ziel alle Anwendungen und offenen Ports anzugreifen (egal ob offen oder geschlossen). Insgesamt mit über 21.3 Gbit/s, sowie über 3.9 Millionen Pakete pro Sekunde gezielt auf alle Ports. Ebenfalls erfolgreich und ohne Downtime sofort in Echtzeit gefiltert.

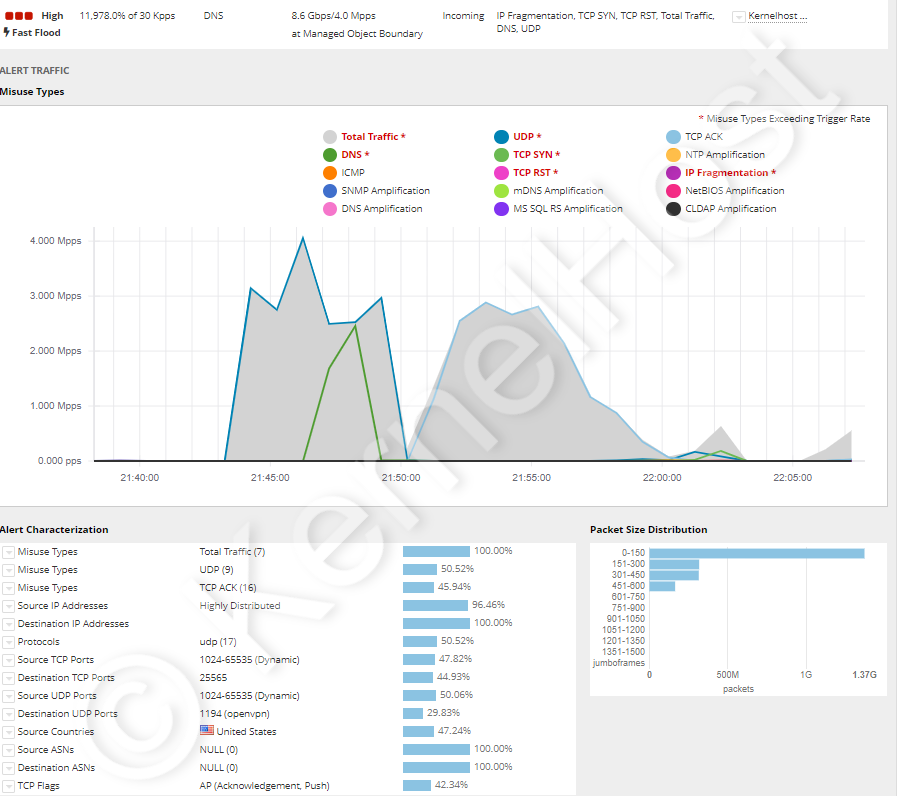

Target software: Minecraft & OpenVPN

Target ports: 25565 (TCP) & 1194 (UDP)

Beschreibung: Komplexer DDoS-Angriff mit über 16 verschiedene Haupt-Angriffsmustern, sowie über 4 Millionen Pakete pro Sekunde (über 8.6 Gbit/s Angriff) erfolgreich und ohne Downtime sofort in Echtzeit gefiltert.

Sie besitzen einen vServer / Rootserver und möchten gerne mehr Leistung haben? Dann könnte ein Blick auf unsere Rootserver-Reihe nicht schaden!

Mit dem Rabattcode "KernelHost-Tutorials" erhalten Sie ebenfalls 10% Rabatt (dauerhaft) auf Ihren Tarif!

Weitere Details:

Hardware: https://www.kernelhost.com/hardware

Professional-Dedicated-Server: https://www.kernelhost.com/professional-dedicated-server-mieten

Rechenzentrum: https://www.kernelhost.com/rechenzentrum

DDoS-Schutz: https://www.kernelhost.com/ddos-schutz

PrePaid: https://www.kernelhost.com/prepaid

Hat die Anleitung Ihnen nicht weitergeholfen? So können Sie uns hier via Ticket kontaktieren! Wir helfen Ihnen gerne weiter.

© KernelHost.com - Das Re-Posting dieser Anleitung auf Ihre Webseite ist nicht gestattet.